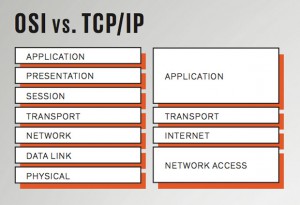

Fundamentos de las redes de comunicaciones: Protocolos de nivel de aplicación, nivel de transporte, redes IP, LANs, etc.Universidad Carlos III (Madrid). Fecha: Abril 2007. Titulación: Ingeniería Técnica de Telecomunicaciones (Especialidad Telemática)

Redes de comunicaciones industriales: Arquitectura TCP/IP, acceso al medio, comunicaciones inalámbricas, PROFIBUS, WorldFIP, CAN, etc. Universidad de Educación a Distancia (UNED-Madrid). Fecha: Abril 2009. Titulación: Ingeniería Técnica de Telecomunicaciones (Especialidad Telemática)

Comunicaciones móviles digitales: TETRA, GSM, GPRS, UMTS, WLAN, etc. Universidad Politécnica de Madrid. Fecha: Febrero 2007. Titulación: Ingeniería Técnica de Telecomunicaciones.

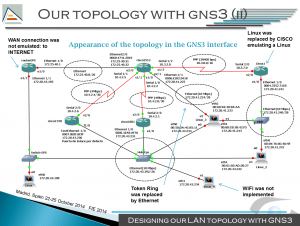

Redes de área local e interconexión de redes: Familia Ethernet, Redes 802.11, VPNs, Redes metropolitanas, Interconexión de WANs, etc. Universidad Politécnica de Valencia. Fecha: 2008. Titulación: Ingeniería en Informática.

Redes: Arquitectura TCP/IP, LANs y Seguridad en redes. Universidad Politécnica de Valencia. Fecha: 2008. Titulación: Ingeniería Técnica en Informática de Sistemas

Laboratorio de redes y servicios de comunicaciones: ICMP, UDP, TCP, ARP, RIP, OSPF, etc. Universidad Politécnica de Cartagena. Fecha: 2011. Titulación: Ingeniería Técnica de Telecomunicaciones.

Fundamentos de redes de computadores: aplicaciones en red, DHCP, DNS, sockets y seguridad. Universidad Politécnica de Valencia. Fecha: 2009. Titulación: Ingeniería en Informática

Redes telefónicas: Topologías de red, multiplexado, transmisión, teletráfico, telefonía móvil celular, encaminamiento. Universidad de Cantabria. Fecha 2009. Titulación: Ingeniería de Comunicaciones

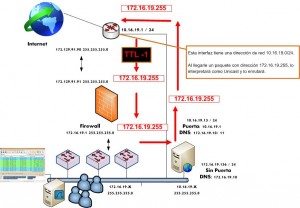

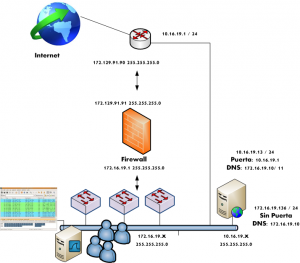

Configuración, administración e interconexión de redes de área local: arquitectura TCP/IP, tipos de cableado, dispositivos de interconexión de redes, traducción NAT, servicios de correo, VPN, seguridad SSL, etc. Universidad Politécnica de Valencia. Fecha: 2008. Titulación: Ingeniería Técnica en Informática de Sistemas

Proyecto en administración de redes y sistemas operativos basados en GNU/Linux. Universitat Oberta de Cayalunya. Fecha: 2007. Titulación: Máster oficial en software libre

Redes y servicios de radio: GRPS, UMTS, DVB, WiMAX, WiFi, PAN-Bluetooth, etc. Universidad Politécnica de Madrid. Fecha: 2007. Titulación: Ingeniería de Telecomunicaciones

Seguridad en redes: DES, CFB, OFB, HASH, RSA, etc. Universidad Politécnica de Cartagena. Fecha: 2008. Titulación: Máster en Informática Industrial

Redes de computadores: ARP., IP, ICMP, TCP, UDP, aplicaciones cliente/servidor, servicios del nivel de aplicación, etc. Universitat Oberta de Cayalunya. Fecha: 2004. Titulación: Máster oficial en software libre

Administración de plataformas y seguridad: DNS, DHCP, correo y web, NAT/PAT, firewalls, etc. Universidad ICESI. Fecha: 2008. Titulación: desconocida