CONTRASEÑAS INSEGURAS

Las contraseñas más inseguras en España, según estudios que se realizan periódicamente: https://nordpass.com/es/most-common-passwords-list/

Es curioso como todavía las contraseñas más comunes suelen ser los primeros números de menor mayor o de mayor menor:

1234, 12345, 123456, 1234567890, etc.

Son también típicas las contraseñas con un mismo número repetido varias veces, como por ejemplo 77777, 111111, …También continúan abundando nombres propios de personas (alejandro, carlos, daniel, …). ciudades o equipos de fútbol (barcelona,

madrid, realmadrid) y las siguientes palabras son bastante populares:

• password (contraseña en inglés)• tequiero• hola • qwerty (las 5 primeras letras del teclado más común que justo tiene ese nombre: qwerty) o qwertyuiop (la fila superior de teclas del teclado)

Es importante asegurarnos de no utilizar ninguna de ellas, puesto que se utilizan en los llamados ataques de diccionario.

Además de mostrarnos las 200 contraseñas más comunes, la web también nos proporciona un “escáner” para comprobar si nuestro correo electrónico está en alguna lista conocida de datos robados: https://nordpass.com/es/have-i-been-hacked/ y para comprobar nuestro correo o teléfono móvil: https://haveibeenpwned.com/

Estas cifras pueden servir para comprobar el riesgo de utilizar una cuenta protegida por una contraseña simple y popular.

Con el fin de mejorar la seguridad de nuestras contraseñas existen algunos consejos para utilizarlas un poco más complejas, con una longitud de 12 caracteres y mezclando:

• letras mayúsculas

• letras minúsculas

• números

• caracteres especiales como: @#$_&-+()/*”‘:;!?

• usando una passphrase: se trata de una frase conocida por nosotros y que es bastante larga.

Otro consejo es cambiar las contraseñas cada cierto tiempo, así, aunque nos roben una contraseña sin que nos enteremos, al cambiarla perderán el acceso y hay que intentar tener distintas contraseñas para acceder a distintos sitios, para que si nos roban una no tengan acceso directo a todas nuestras cuentas.

Los expertos recomiendan el uso de un gestor de contraseñas: KeyPass es un ejemplo de gestor de contraseñas gratuito y que tiene versión de escritorio y móvil.

En definitiva, si nos importa que nos puedan robar nuestra identidad digital, acceder a nuestros datos personales e incluso robar nuestro dinero, es necesario poner de nuestra parte y utilizar contraseñas seguras.

FUENTE: ADSI NEWS (Isabel García Padilla)

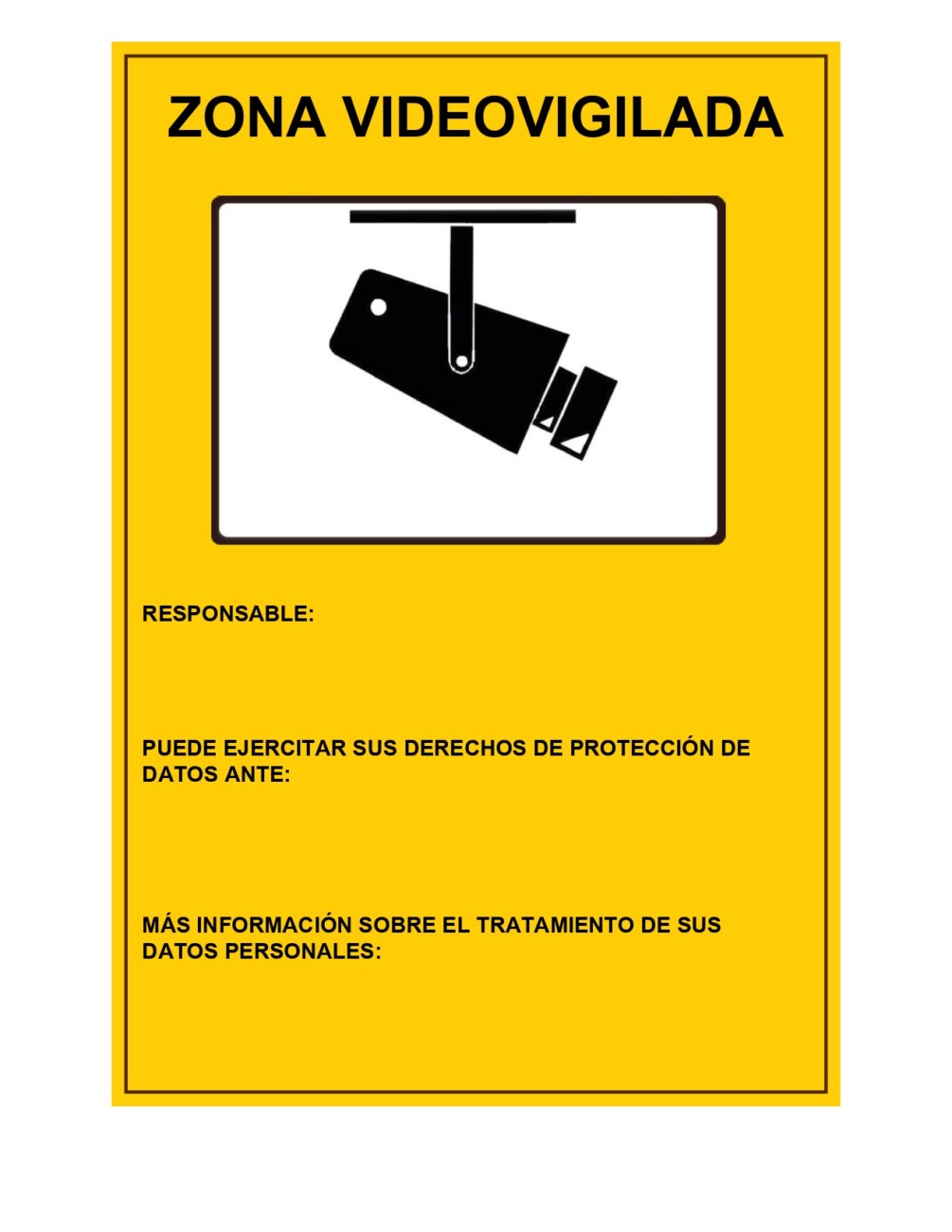

Esta resolución se fundamenta, entre otra doctrina, en la sentencia del Tribunal Constitucional 39/2016, 3 de marzo de 2016, que rebaja “las exigencias informativas que la empresa debe facilitar al trabajador cuando instala un sistema de videovigilancia”. De hecho, la sentencia de la Sala de lo social del Tribunal Supremo recuerda que el artículo 88.1 de la vigente Ley de protección de datos personales y garantía de los derechos digitales (Ley Orgánica 3/2018, de 5 de diciembre) establece que en caso de que se capte “la comisión flagrante de un acto ilícito por los trabajadores o los empleados públicos” se entenderá cumplido el deber de informar cuando exista “un dispositivo informativo en un lugar suficientemente visible” y con los datos pertinentes.

Esta resolución se fundamenta, entre otra doctrina, en la sentencia del Tribunal Constitucional 39/2016, 3 de marzo de 2016, que rebaja “las exigencias informativas que la empresa debe facilitar al trabajador cuando instala un sistema de videovigilancia”. De hecho, la sentencia de la Sala de lo social del Tribunal Supremo recuerda que el artículo 88.1 de la vigente Ley de protección de datos personales y garantía de los derechos digitales (Ley Orgánica 3/2018, de 5 de diciembre) establece que en caso de que se capte “la comisión flagrante de un acto ilícito por los trabajadores o los empleados públicos” se entenderá cumplido el deber de informar cuando exista “un dispositivo informativo en un lugar suficientemente visible” y con los datos pertinentes.