La brecha ha quedado reducida a un servidor externo, ya desconectado, y no ha afectado a datos de especial sensibilidad

La rápida actuación de la División de Seguridad del Servicio de Informática evita un ataque al sistema central informático de la Universidad de Alicante. El incidente, que se produjo durante la Semana Santa, ha quedado reducido al acceso a un servidor externo e independiente que ya ha sido desconectado y afecta, únicamente, al sistema de datos de antiguos alumnos. Tal y como explica el vicerrector de Transformación Digital, Rafael Molina, “afortunadamente, la brecha se ha detectado a tiempo, por lo que hemos evitado daños mayores: los atacantes no han conseguido traspasar al sistema informático central de la Universidad y el pirateo no ha alcanzado a datos sensibles de tipo económico o sanitario, sólo a datos de contacto y relativos a la titulación cursada, que se pueden encontrar en abierto a través de otro tipo de fuentes”.

No obstante, para evitar cualquier tipo de incidencia, se recomienda prestar especial atención a cualquier comunicación sospechosa procedente de direcciones de correo poco fiables o que utilicen un lenguaje incorrecto y no pinchar en los enlaces, para evitar ataques de phishing o spamming a través de los cuales los ciberdelincuentes pudiesen obtener más información. Además, se aconseja instalar segundos factores de autenticación en cualquier servicio que lo ofrezca para minimizar los riesgos con el robo de las contraseñas, tal y como tiene instaurado la UA.

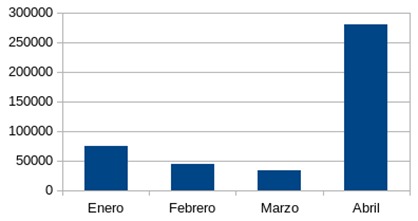

Molina explica que las universidades, como el resto de instituciones públicas, “estamos constantemente sometidos a este tipo de ataques y el mes de abril está siendo especialmente virulento”, asegura. Sólo durante lo que va de mes, la Universidad de Alicante ha detectado y conseguido frustrar cerca de 300.000 intentos de ataque, un volumen de hasta 3,5 veces mayor que el último mes con mayor incidencia registrado hasta la fecha, el pasado mes de enero, en el que se registraron cerca de 100.000 intentos de acceso todos ellos rechazados.

Conscientes de este riesgo, a su llegada a la dirección de la UA, el actual equipo directivo creó una división específica de Seguridad de la Información perteneciente al Servicio de Informática. “Estamos especialmente sensibilizados con la seguridad y privacidad de nuestros usuarios y usuarias y por eso trabajamos a diario para aplicar y hacer cumplir las mejores prácticas en seguridad de la información, siempre de acuerdo con las normativas vigente”, explica el vicerrector.

Gracias a esta iniciativa se ha abierto toda una línea de seguridad, “implantando tecnología de eficacia probada que, aunque en ocasiones se nos hace farragosa y genera cierto rechazo, como el segundo factor de autenticación, situaciones como la que acabamos de vivir demuestran que son absolutamente necesarias”, sostiene Molina. En esta misma línea, la Universidad de Alicante ha puesto en marcha también un canal específico para la notificación de ciberincidentes cuenta con un catálogo de manuales de recomendaciones e imparte cursos de formación y concienciación en materia de seguridad y protección de datos.

Sobre la actual brecha detectada, Rafael Molina explica que “ha sido un ataque expresamente dirigido que sólo ha afectado a un sistema secundario y no conectado a los sistemas centrales de la UA y que sólo ha comprometido a la confidencialidad de datos identificativos de los usuarios de ese sistema”. Nada más conocerse los hechos, el Delegado de Protección de Datos de la UA, Rubén Martínez, puso los hechos en conocimiento de la Agencia Española de Protección de Datos, AEPD, con la que se está colaborando en la gestión de la incidencia.

La institución ya ha contactado con las personas que pudieran haberse visto afectadas y ha habilitado distintos cauces para ofrecer más información y atender las dudas que pudiesen surgir a través del Delegado de Protección de Datos en dpd@ua.es o en el teléfono 965 90 34 00 (ext. 9149) y del Centro de Atención al Usuario de la UA en cv@ua.es o en el teléfono 965 90 34 00 (ext. 9393).

Imagen 1. Ataques bloqueados en 2024 por meses

PARA MÁS INFORMACIÓN PARA MEDIOS:

Rafael Molina, Vicerrector de Transformación Digital