Estos últimos días estamos escuchando por los medios de comunicación que EE.UU. ha tenido acceso a los datos (correos electrónicos, conversaciones de chat, imágenes, etc.) de los usuarios de empresas americanas aunque estos estén fuera del país. Según la ley norteamericana, se permite recopilar información de clientes de empresas que residen fuera del país o de los estadounidenses cuyas comunicaciones incluyen a personas que no se encuentren en territorio de EE.UU.

Según The Washington Post y The Guardian, algunas de las 9 empresas más importantes (Microsoft, Yahoo, Google, Facebook, PalTalk, AOL, Skype, Youtube y Apple) han permitido el acceso a sus datos de la Agencia de Seguridad Nacional Americana y el FBI, aunque Apple y Facebook, por el momento, lo han desmentido.

La administración americana defiende estas acciones y tal y como dice un alto funcionario americano “La información recopilada a través de este programa (PRISM) se encuentra entre las más importantes y valiosas que hemos obtenido y ha servido para proteger a nuestra nación de una amplia variedad de amenazas” (diario Político).

En el diario El País del día 8/6/2013, el Presidente Obama afirma que “No se puede tener un 100% de seguridad y un 100% de privacidad”.

Esto nos plantea un grave problema de seguridad. Se afirma que las principales empresas de Internet cumplen con rigurosidad la legislación española sobre protección de datos aunque otro gobierno puede acceder a dicha información sin nuestro permiso y/o conocimiento.

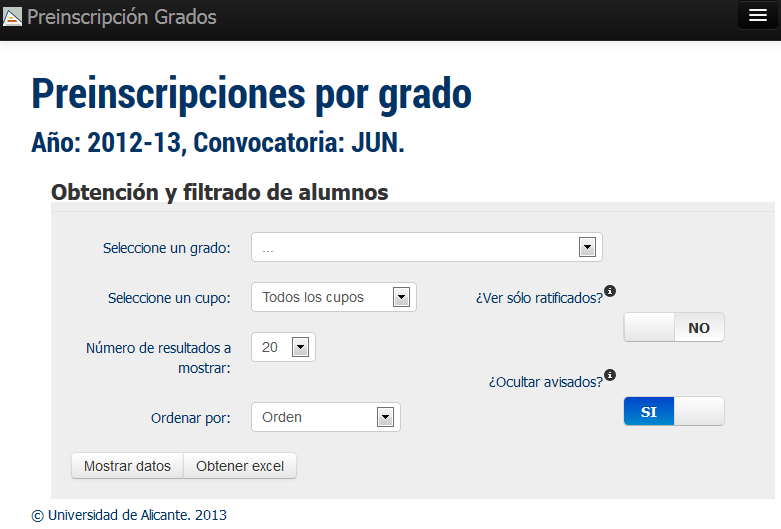

En la actualidad, hay una clara apuesta por el uso de la nube como solución a muchos de los problemas de infraestructura. Se ofrece estar siempre con la última versión actualizada, copias de seguridad automáticas, acceso desde cualquier plataforma y prácticamente en cualquier sitio, despreocupación del hardware y todo eso es cierto y bueno para el usuario. De hecho, hay aplicaciones como la última versión de Photoshop, que saldrá únicamente para la nube, lo que permitirá también una reducción de precio, ya que se hará, no por compra de licencia como hasta ahora, sino como un alquiler mensual de la aplicación.

Ahora bien, ¿hasta qué punto una empresa o una institución puede confiar en almacenar información delicada (proyectos de investigación, patentes, datos de carácter personal muy sensibles, etc.) si tenemos la certeza de que pueden ser “investigados”?

Conociendo estos datos, habría que considerar seriamente qué datos queremos “compartir” en la nube y que datos deberían estar exclusivamente en servidores controlados por los organismos que los custodian y que cumplen todas las normativas de seguridad del país que los acoge.

Miguel Ángel Alcaraz, Técnico de soporte y asistencia a usuarios.

—-

Estados Unidos accede a información de usuarios de los gigantes de internet, El País, 7/6/2013.

‘La nube’, un reto para la seguridad corporativa, Blog SI, 29/11/2012.

Los riesgos de ‘la nube’: cesión de derechos, disponibilidad y confidencialidad, Blog SI, 5/11/2012.

Almacenamiento en la nube y cirado de datos, Blog SI, 5/12/2011.