A día de hoy, es muy raro encontrar a alguien que no haga uso de una red social. En España ya hay 15 millones de usuarios activos en Facebook, lo que viene a ser uno de cada tres españoles. Se trata de una manera muy cómoda de estar en contacto tanto directo como indirecto con muchas personas y, si se usa con cierto grado de sensatez, se trata de una magnífica herramienta.

Pero como en casi todo, su utilización debe venir relacionada con un uso correcto, ya que las consecuencias que puede tener un uso indebido puede afectarnos tanto personal como profesionalmente, tanto ahora como en un futuro más o menos lejano. Es por esto que no viene mal tener en cuenta una serie de consejos con el fin de evitar disgustos futuros.

No es cuestión de ser paranoico y pensar que hay peligro en todos sitios, pero al igual que evitamos dejar las ventanas de casa abiertas, no damos nuestra dirección o nuestro teléfono a desconocidos, contamos secretos a cualquiera o tampoco dejamos nuestra llave a desconocidos, en las redes sociales debemos de evitar este tipo de situaciones, aunque sea indirectamente.

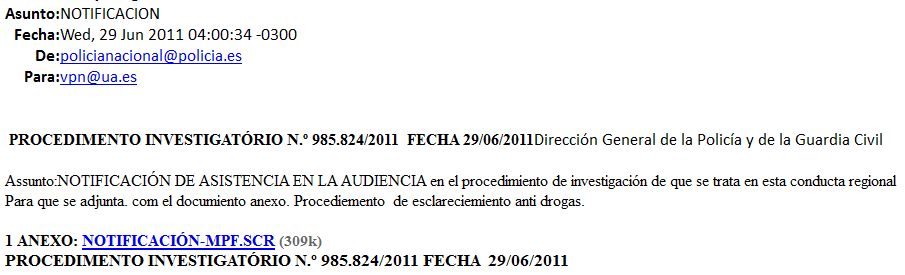

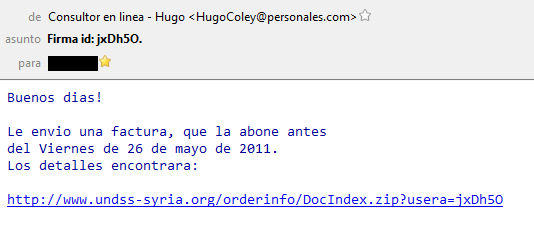

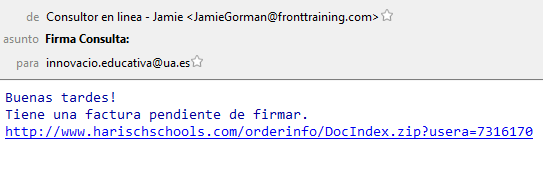

En la inmensa mayoría de los casos no suele pasar absolutamente nada, pero lamentablemente sí que suceden casos en los que compañeros vuestros han sufrido acosos por la red, accesos a cuentas personales, suplantación de personalidad en la red, borrados de todo su correo, etc., y en muchísimas de estas ocasiones se podría haber evitado con un poco de precaución.

Ninguno de los consejos que voy a daros es la panacea y, como suelo decir siempre, la mejor forma de prevenir este tipo de incidencias es usando el sentido común. No se trata de desconfiar de todos ni de todo pero sí de ir con precaución y no pensar que todo el mundo va a ser como nosotros. Por desgracia, siempre hay un pequeño porcentaje que no sigue las reglas y hay que estar alerta. Continue reading “Seguridad en el uso de las redes sociales”